BoB NewsLetter 72호

Vol. Apr 2026

안녕하세요, 구독자 님!

뉴스레터를 구독하신 분들께 매번 감사드립니다.

🍎 BoB 뉴스레터 04월호 스토리

- 📢 04월 BoB 수료생&멘토 소식

- 🤖 AI와 개인정보, 무엇이 문제인가

- 🌌 Artificial Intelligence Index Report 2026로 알아보는 AI 방향성

- 🔏 AI 시대의 취약점 리서치

- 🚘 자동차와 ‘소프트웨어’ : SDV 시대, 사이버보안의 재정의

- 🛡️ 다시 돌아온 랜섬웨어 : 사이버범죄에서 ‘산업’ 으로

📢 04월 BoB 수료생&멘토 소식

🍧 동문들의 소식들을 기다립니다

뉴스레터가 여러분의 소식을 함께 전달해드립니다. 🎉

🤖 AI와 개인정보, 무엇이 문제인가

AI와 개인정보, 무엇이 문제인가?

하루에도 수십 번, 우리는 AI와 대화한다. 챗봇에게 보고서 초안을 부탁하고, 추천 알고리즘이 골라준 영상을 보고, 생성형 AI로 이미지를 만든다. 그런데 이 편리함의 이면에는 하나의 질문이 숨어 있다. "내가 입력한 것들은 어디로 가는가?"

AI 서비스는 사용자가 인식하지 못하는 사이에 방대한 양의 정보를 수집한다. 챗봇에 입력하는 텍스트와 질문 내용은 물론, 접속 기기 정보, 위치 데이터, 사용 패턴, 계정 정보 등이 수집 대상에 포함된다. 문제는 이러한 수집이 대부분 이용약관이라는 두꺼운 장벽 뒤에 숨어 있다는 점이다. 실제로 OpenAI의 이용약관에는 사용자가 별도로 설정을 변경하지 않는 한 대화 내용이 향후 AI 모델 학습에 활용될 수 있다는 내용이 포함되어 있다. 대부분의 사용자는 '동의' 버튼을 누르면서도 자신이 무엇에 동의하는지 정확히 알지 못한다.

실제로 무슨 일이 일어났나

실제 사례를 통해 이러한 위험성을 확인할 수 있다.

🔍 삼성전자 기밀 유출 사건 (2023)

가장 대표적인 사례는 2023년 삼성전자에서 발생한 기밀 유출 사건이다. 삼성전자는 2023년 3월, 엔지니어들의 반복적인 요청 끝에 사내 ChatGPT 사용을 공식 허가했다. 그런데 허가한 지 불과 20일 만에 3건의 심각한 기밀 유출 사고가 연달아 발생했다.

구체적으로 어떤 일이 있었는지 살펴보면 다음과 같다.

- 1건차: 반도체 설비 계측 데이터를 ChatGPT에 붙여넣어 코드 오류를 고쳐달라고 요청했다.

- 2건차: 수율(불량률) 관련 민감한 생산 데이터를 입력해 최적화 방안을 물었다.

- 3건차: 임원이 참석한 내부 회의를 녹음한 뒤, 해당 음성 파일을 요약해달라며 업로드했다.

직원들 입장에서는 그저 "업무를 더 빠르고 편하게 처리하려는" 자연스러운 행동이었다. 그러나 이 과정에서 입력된 내용은 곧바로 OpenAI의 외부 서버에 저장되었고, 삼성 내부의 핵심 경쟁력과 직결된 정보가 회사 울타리 밖으로 빠져나간 것이다. 이 사건 이후 삼성전자는 즉각 사내 ChatGPT 사용을 제한했으며, LG, SK 등 국내 주요 기업들도 잇따라 생성형 AI 사용 정책을 강화하는 움직임을 보였다.

🔍 ChatGPT 개인정보 유출 사고 (2023년 3월)

개인정보 유출 문제도 현실로 드러났다. 2023년 3월, OpenAI는 오픈소스 기반 캐시 솔루션(Redis)의 버그로 인해 예상치 못한 사고가 발생했다고 공식 발표했다. 이 버그로 인해 일부 ChatGPT Plus 유료 구독자들이 로그인했을 때, 자신의 화면에 전혀 모르는 타인의 이름, 이메일, 결제 주소, 신용카드 번호 일부, 채팅 기록이 노출되는 일이 벌어졌다.

쉽게 말해, A라는 사람이 로그인했는데 B라는 사람의 대화 내용과 결제 정보가 화면에 떠버린 것이다. 서버 내부에서 사용자 간 데이터가 뒤섞이는 치명적인 오류였다.

이 사건은 이탈리아 데이터 보호 당국이 OpenAI에 공식 개선 명령을 내리는 계기가 되었고, 한국에서도 개인정보보호위원회가 조사에 나섰다. 조사 결과 해당 사고로 한국인 이용자 687명의 개인정보가 유출된 것으로 확인됐다.

나는 동의한 적 없는데?

많은 사용자들이 "나는 개인정보 제공에 동의한 적이 없다"고 생각한다. 하지만 현실은 다르다. AI 서비스의 이용약관은 대개 수십 페이지에 달하며, 개인정보 수집·활용에 관한 조항은 그 안 어딘가에 조용히 자리하고 있다. '동의' 버튼 하나를 클릭하는 순간, 사용자는 자신의 대화 내용이 모델 학습에 쓰일 수 있음을 허락한 셈이 된다.

이러한 구조적 문제는 국가별로 다른 해석을 낳고 있다. 재판을 통해 공개된 개인정보는 인정 범위 내에서 동의 없이 사용 가능하다는 판결이 나온 국가가 있는 반면, 영국, 프랑스, 캐나다에서는 동일한 행위를 개인정보보호법 위반으로 판결한 사례도 존재한다. Boannews 같은 기술, 같은 서비스를 두고 나라마다 법적 판단이 엇갈리는 것이다. 이는 AI와 개인정보 문제가 단순히 기술적 이슈가 아닌 법과 제도의 문제임을 보여준다.

AI 시대, 개인정보 보호의 시작은 '인식'이다

AI 서비스의 개인정보 문제는 먼 나라 이야기가 아니다. 지금 이 순간에도 우리가 입력하는 텍스트, 업로드하는 파일, 주고받는 대화가 어딘가의 서버에 저장되고 있을 수 있다. 이 시리즈는 앞으로 4개월에 걸쳐 AI와 개인정보 문제를 다각도로 살펴볼 것이다. 학습 데이터와 법적 공백(5월), 각국의 규제 현황(6월), 그리고 기술적 해법인 PPML(7월)까지. 문제를 이해하는 첫 번째 단계는 내가 무엇에 동의하고 있는지를 아는 것에서 시작된다.

[참고자료]

- OpenAI 개인정보 처리방침 및 이용약관 https://openai.com/policies/privacy-policy

- 개인정보보호위원회, 「생성형 AI 개발·활용을 위한 개인정보 처리 안내서」 (2025.8.)https://www.privacy.go.kr/front/bbs/bbsView.do?bbsNo=BBSMSTR_000000000049&bbscttNo=20836

- 디지털데일리, 「챗GPT 한국인 이용자 687명 개인정보 유출… "안전조치 의무 위반은 아냐"」 (2023.7.)https://m.ddaily.co.kr/page/view/2023072711100968000

- MONOLITH LAW OFFICE, 「ChatGPT의 기업 도입 시 리스크와는? 기밀 정보 유출 사례 및 대책을 해설」https://monolith.law/ko/it/chatgpt-confidential-leak

🌌 Artificial Intelligence Index Report 2026로 알아보는 AI 방향성

Stanford HAI, AI Index Report 2026란?

Stanford Institute for Human-Centered AI가 이번 4월 공개한 Artificial Intelligence Index Report 2026는 오늘의 AI를 가장 입체적으로 보여주는 연례 보고서 가운데 하나이다. 이 보고서는 단순히 “AI가 얼마나 똑똑해졌는가”를 묻는 데서 멈추는 것이 아니라, 연구개발, 기술 성능, 책임 있는 AI, 경제, 과학, 의료, 교육, 정책과 거버넌스, 대중 인식까지 AI를 둘러싼 전 영역을 데이터로 추적한다는 점에서 사실상 AI 산업과 사회의 종합 성적표에 가깝다. 본 보고서는 AI100(One Hundred Year Study on Artificial Intelligence)에서 구상된 프로젝트이다. 2026년판은 아홉 번째 edition이며, 2026년 4월 13일 발간본이다.

이 보고서는 다양한 외부 데이터와 연구 성과를 종합해 AI의 장기적 방향성을 읽어내려는 시도이다. 보고서는 AI 기술의 진보 속도에 비해 거버넌스·평가체계·교육시스템·데이터 인프라가 그 속도를 따라가지 못하고 있다고 평가한다.

실제로 2026년 AI report에서 보여주는 가장 큰 흐름은 AI의 능력과 확산은 폭발적으로 커지고 있지만, 이를 뒷받침할 제도와 검증 체계는 상대적으로 뒤처지고 있다는 점이다. 보고서는 생성형 AI가 역사적으로 매우 빠른 속도로 보급됐고, 최상위 모델의 기술 성능은 여전히 발전 중이라고 평가한다. 그러나 동시에 벤치마크 포화, 기업의 비공개 확대, 안전성과 책임성 평가 부족도 함께 심화하고 있다고 지적한다. 즉 오늘의 AI는 ‘더 강력해진 기술’인 동시에 ‘더 복잡해진 사회 문제’이기도 하다.

Artificial Intelligence Index Report 2026 주요 내용

1. 연구개발, 이제 AI는 소프트웨어가 아니라 인프라 경쟁이다.

보고서의 첫 번째 장인 Research and Development는 AI 경쟁의 본질이 이미 모델 경쟁을 넘어 인프라 경쟁으로 이동했음을 보여준다. 2025년 기준 주목할 만한 AI 모델의 90% 이상이 산업계에서 나왔고, 특히 최전선 모델일수록 학습 코드, 파라미터 수, 데이터셋 규모, 훈련 기간 같은 핵심 정보를 공개하지 않는 경향이 강해졌다. 연구개발의 중심이 개방형 과학에서 거대 기업 주도의 폐쇄형 체계로 옮겨가고 있다는 뜻이다. 국가별 구도도 뚜렷하다. 미국은 2025년 주목할 만한 AI 모델 50개를 내놓아 중국의 30개를 앞섰다. 반면 중국은 논문 수, 인용 수, 특허 건수에서는 강한 존재감을 유지한다. 즉, 미국이 최전선 모델 개발을 주도하는 동안 중국은 연구 생산성과 특허 축적에서 우위를 넓히는 구조라고 볼 수 있다. AI 컴퓨팅 역량이 2022년 이후 연평균 3.3배 성장했고, 미국이 데이터센터에서 압도적 우위를 점하고 있다고 이야기한다. 다만 첨단 AI 칩 공급망이 사실상 대만 TSMC 한 곳에 집중돼 있다는 점은 글로벌 AI 체계의 구조적 취약성으로 제시된다. AI 경쟁은 더 이상 알고리즘만의 경쟁이 아니다. 반도체, 전력, 데이터센터, 공급망, 인재 이동, 오픈소스 생태계까지 묶인 종합 인프라 경쟁이다. 보안 관점에서 보더라도 AI는 하나의 서비스가 아니라 국가 전략 자산에 가까워지고 있다.

2. 기술 성능, 놀랍도록 빨라졌지만 기술 격차는 여전하다.

두 번째 장인 Technical Performance는 AI가 여전히 가파르게 성능을 끌어올리고 있음을 보여준다. 보고서에 따르면 일부 최상위 AI 모델은 박사급 연구 문제, 멀티모달 추론, 수학 영역에서 인간 기준선을 넘어서고 있다. 코딩 벤치마크인 SWE-bench Verified에서는 성능이 1년 사이 크게 상승해 인간 기준선에 거의 도달했다는 평가도 나온다. 또한 미국과 중국 최상위 모델 간 성능 격차도 사실상 크게 좁혀졌다 하지만 이 보고서가 기술 발전을 단순 긍정으로 평가하지 않는 이유는, AI의 발전 양상이 매우 불균일하기 때문이다. 보고서는 이를 “jagged frontier”라고 설명한다. 예컨대 국제수학올림피아드 수준 문제를 해결하는 모델이 있는 반면, 아날로그 시계 읽기처럼 단순해 보이는 과제에서는 여전히 낮은 정확도를 보인다. AI 에이전트 역시 실제 운영체제 환경에서의 작업 성공률이 크게 뛰었지만, 여전히 안정적으로 일반화됐다고 보기 어렵다. 이는 오늘날의 AI가 특정 벤치마크에서는 인간을 압도하지만, 현실 세계의 다양한 상황에서 일관되게 강인한 지능을 구현했다고 보기는 어렵다는 뜻이다. 결국, AI는 확실히 강해졌지만, 그 강함은 아직 고르게 분포하지 않는다. 그러므로 “무엇을 얼마나 잘하나” 못지않게 “어디서 무너지는가”를 함께 고려해야 한다.

3. Responsible AI, 성능은 뛰는데 책임성은 따라가지 못한다.

세 번째 장인 Responsible AI는 올해 보고서에서 가장 크게 경고하는 내용이다. 보고서는 거의 모든 주요 개발사가 성능 지표는 적극적으로 공개하지만, 안전성·편향·공정성·투명성 같은 책임 있는 AI 관련 지표는 부실하게 보고하고 있다고 이야기한다. 여기에 더해 문서화된 AI 사고 사례도 크게 늘어났다. AI가 더 많이 쓰일수록 사고 가능성과 피해 범위도 함께 커지고 있다는 뜻이다. 더 흥미로운 지점은 Responsible AI의 요소들이 서로 충돌할 수 있다는 점이다. 최근 연구들은 안전성을 높이기 위한 조치가 정확도를 떨어뜨리거나, 한 영역의 개선이 다른 영역의 악화로 이어질 수 있음을 보여준다. 이는 Responsible AI가 선언적 윤리 원칙만으로 다뤄질 수 있는 문제가 아니라는 의미다. 이제 필요한 것은 측정 가능한 기준, 재현 가능한 평가, 감시와 감사가 가능한 제도다. 보안 분야에서 특히 눈여겨볼 부분도 여기에 있다. AI의 위험은 단순한 오작동을 넘어 오남용, 허위정보 생산, 자동화된 공격, 권한 남용, 설명 불가능성의 문제와 연결된다. 기술이 확산될수록 ‘기능’보다 ‘통제’가 중요해지는 이유다.

4. 경제, AI는 이미 돈을 벌고 있지만 비대칭적인 책임과 가치.

네 번째 장인 Economy는 AI가 더 이상 미래 산업이 아니라 이미 경제적 현실이 됐음을 보여준다. 보고서는 생성형 AI가 3년 만에 53% 수준의 인구 확산률에 도달했다고 보며, 이는 PC나 인터넷보다 빠른 채택 속도다. 조직 차원의 도입률도 급증했고, 미국 소비자에게 돌아가는 생성형 AI의 추정 연간 가치 역시 크게 증가했다고 분석한다. 그러나 경제적인 효과는 균등하지 않다. 고객 지원과 소프트웨어 개발 등에서는 생산성이 1426%가량 향상된 사례가 보고되지만, 판단과 맥락이 많이 필요한 업무에서는 효과가 약하거나 오히려 역효과가 날 수 있다. 더 눈에 띄는 것은 생산성 개선이 가장 뚜렷하게 확인된 소프트웨어 분야에서 젊은 개발자의 고용 감소가 진행된다는 점이다. 본 보고서는 미국의 2225세 개발자 고용이 2024년 이후 크게 줄어든 반면, 고연령 개발자 수는 계속 늘고 있다고 지적한다. 이 장은 AI 경제의 본질을 잘 보여준다. AI는 분명 가치를 만든다. 하지만 그 가치는 계층·연령·직무별로 다르게 배분된다. 그래서 앞으로의 핵심 질문은 “AI가 경제를 키우는가”가 아니라 “AI가 만든 가치와 비용을 누가 가져가고 누가 감당하는가”가 될 가능성이 크다.

5. 과학, AI는 연구 보조를 넘어 연구 구조 자체를 바꾸기 시작했다.

다섯 번째 장인 Science는 2026년 보고서의 신설된 장 가운데 하나이다. 이 장의 의미는 AI가 더 이상 과학 연구의 주변 도구가 아니라, 연구 절차 전체를 재구성하는 기술로 진입하고 있다는 것에 있다. 보고서는 AI가 개별 연구 단계의 속도를 높이는 수준을 넘어, 전체 과학 워크플로우를 대체하거나 자동화하려는 방향으로 발전하고 있다고 본다. 다만 여기서도 긍정적인 시선만 있는 것은 아니다. 일부 과학 분야에서는 AI가 인간 전문가를 평균적으로 능가하는 성과를 보이지만, 다른 영역에서는 재현성과 신뢰성이 크게 떨어진다. 또, 더 큰 모델이 항상 더 좋은 결과를 내는 것도 아니다. 오히려 특정 분야에 맞게 잘 설계된 더 작은 모델이 훨씬 큰 모델을 이기는 사례도 확인된다. 이는 범용 대형 모델 일변도의 경쟁이 과학 영역에서는 반드시 최선이 아닐 수 있음을 시사한다. AI는 과학의 속도를 바꿀 수 있다. 그러나 과학의 본질은 속도만이 아니다. 검증, 재현, 반증 가능성까지 포함한 과학의 규범을 AI가 얼마나 감당할 수 있는지가 앞으로의 진짜 과제다.

6. 의료, 현장 도입은 빨라졌지만 임상 근거는 아직 충분하지 않다.

여섯 번째 장인 Medicine 역시 올해 처음 독립적인 장으로 편성됐다. 보고서가 가장 주목하는 분야는 진료 중 대화 내용을 자동으로 기록하고 요약해 임상 노트를 작성하는 ‘ambient AI scribe’ 계열 도구다. 실제로 일부 병원 시스템에서는 의사의 문서 작성 시간이 크게 줄고 번아웃 완화 효과도 관찰됐다. 의료 현장에서 AI가 가장 빠르게 스며든 지점은 진단 자체보다 업무 흐름 자동화에 가깝다는 의미다. 하지만 보고서는 동시에 경고한다. 500건이 넘는 임상 AI 연구를 검토한 결과, 상당수 연구가 실제 환자 데이터가 아닌 테스트형 문제에 의존하고 있었고, 실제 임상 데이터 기반 검증은 매우 적었다. 즉 오늘의 의료 AI는 “쓸모 있는 도구”가 돼 가고는 있지만, “충분히 검증된 의료 시스템”이라고 단언하기에는 아직 이르다. 이 지점은 보건의료 보안과도 맞닿는다. 의료 AI는 오류가 곧바로 환자 안전, 의료 책임, 개인정보 보호 문제로 이어질 수 있다. 따라서 의료 AI의 확산은 기능 추가의 문제가 아니라 신뢰 가능한 검증 체계와 책임 구조를 어떻게 설계할 것인가의 문제다.

7. 교육, 사용은 보편화됐지만 제도는 아직 뒤처져 있다.

일곱 번째 장인 Education은 AI 확산 속도와 제도 대응 속도 사이의 격차를 가장 선명하게 보여준다. 미국에서는 고등학생과 대학생의 80% 이상이 이미 학교 관련 업무에 AI를 활용하고 있다. 그러나 중학교와 고등학교의 절반 정도만 AI 관련 정책을 갖고 있고, 그 중에서도 정책이 명확하다고 느끼는 교사 비율은 매우 낮다. 학생들은 이미 AI 시대에 들어와 있는데, 학교는 아직 AI 시대의 규칙을 충분히 만들지 못하는 것이다. 동시에 AI 인력 양성 체계도 재편되고 있다. 미국과 캐나다의 신규 AI 박사 수는 증가했지만, 최근 늘어난 인력의 상당수는 산업보다 학계로 향했다. 이는 시장의 수요만으로 인재 파이프라인이 재편되는 것이 아니라, 고급 AI 인재를 둘러싼 연구 생태계 자체가 변하고 있음을 시사한다. 일부 국가는 이미 학교 교육과정에 AI를 공식 편입하고 있으며, 향후 국가 경쟁력은 단순 이용자 수보다 얼마나 체계적으로 AI 문해력과 전문성을 키우는지에 달려 있을 가능성이 크다.

8. 정책과 거버넌스, 이제 각국은 AI를 규제 대상이 아니라 주권 자산으로 본다.

여덟 번째 장인 Policy and Governance는 2026년 AI 담론의 핵심 키워드로 AI sovereignty, 즉 AI 주권을 제시한다. 이는 AI를 단지 기업의 혁신 도구나 시장 상품으로 보는 것이 아니라, 국가가 자국 내에서 통제 가능한 전략 인프라로 인식하기 시작했다는 의미다. 보고서는 2025년 여러 국가가 AI 관련 법과 전략을 새롭게 마련했으며, 특히 개발도상국도 국가 AI 전략 수립에 적극 뛰어들고 있다고 분석한다. 국가별 방향성은 다르다. 유럽연합은 AI Act 집행을 본격화하는 반면, 미국은 상대적으로 규제 완화 또는 산업 진흥 쪽으로 무게 중심을 옮기는 흐름도 나타난다. 일본·한국·이탈리아도 각각 국가 차원의 AI 법제 또는 전략 정비에 나섰다. 여기서 중요한 것은 규제의 강약이 아니라, 거의 모든 국가가 AI를 산업정책·안보정책·주권정책의 영역으로 이동시키고 있다는 사실이다. 보안 관점에서 이는 매우 중요하다. AI 거버넌스는 더 이상 개인정보보호나 알고리즘 윤리만의 문제가 아니다. 데이터 주권, 컴퓨팅 자립, 공급망 안정성, 국가 안보, 정보 신뢰성 관리까지 포괄하는 거대한 체계 문제로 커지고 있음을 알 수 있다.

9. 대중 인식, 기대도 커지고 불안도 커진다.

마지막 장인 Public Opinion은 AI를 둘러싼 사회적 온도를 보여준다. 보고서에 따르면 전 세계적으로 AI의 장점이 단점보다 크다고 보는 사람은 늘어났지만, 동시에 AI를 불안하게 느끼는 사람도 증가했다. 사람들은 AI를 점점 더 유용하게 느끼지만, 동시에 더 경계하고 있다는 뜻이다. 전문가와 대중의 시각 차이도 크다. 전문가들은 AI가 일자리, 경제, 의료에 긍정적 영향을 줄 것이라고 보는 비율이 높지만, 일반 대중은 훨씬 더 회의적이다. 또한 각국 정부가 AI를 제대로 규제할 수 있을지에 대한 신뢰 수준도 국가별 편차가 크다. 이 장은 결국 AI의 미래가 기술의 성능만으로 결정되지 않음을 보여준다. 신뢰, 정당성, 제도 역량, 사회적 합의가 AI 시대의 핵심 변수가 되고 있다는 뜻이다.

시사점 및 결론

Artificial Intelligence Index Report 2026가 보여주는 방향성은 다음과 같다.

첫째, AI는 이제 개발자만의 기술이 아니라 사회 전반을 움직이는 핵심 인프라가 되고 있다. 둘째, 기술 성능은 빠르게 오르지만 책임성과 검증 체계는 상대적으로 뒤처지고 있다. 셋째, 경제적 가치는 분명 커지고 있지만 그 편익과 비용은 고르게 분배되지 않는다. 넷째, 의료·과학·교육 같은 고신뢰 분야일수록 AI 도입 그 자체보다 검증과 거버넌스가 더 중요해지고 있다.

결국 2026년 AI의 방향성은 “모델이 얼마나 더 커질 것인가”로 요약되지 않는다. 오히려 “그 모델을 어떤 반도체와 데이터 센터 위에서 돌릴 것인가, 누가 통제할 것인가, 누가 감시할 것인가, 어떤 기준으로 안전과 책임을 판단할 것인가”가 더 중요한 질문이 됐다. 다시 말해 AI의 미래는 더 이상 순수한 기술의 미래가 아니다. 인프라, 제도, 주권, 보안, 신뢰의 미래다.

이 점에서 AI Index 2026은 한 가지 분명한 메시지를 남긴다. AI의 시대는 이미 시작됐고, 이제 경쟁의 본질은 성능 고도화가 아니라 사회 시스템 전체를 얼마나 정교하게 설계하느냐에 있다는 점이다. 오늘의 AI를 읽는 데 필요한 것은 화려한 겉모습이 아니라, 그 기술을 둘러싼 구조를 끝까지 들여다보는 시선이다.

[참고자료]

- “Artificial Intelligence Index Report 2026(2026년 인공지능 지수 보고서)”, 국회도서관 국가전략포털 - https://nsp.nanet.go.kr/plan/main/detail.do?nationalPlanControlNo=PLAN0000062343, 2026.04.13.

- “스탠퍼드 HAI, ‘AI 인덱스 2026’..."생성형 AI, 이제 기술이 아니라 지배 인프라”, 산업·과학·국가 시스템까지 재편”, 인공지능 신문, 정한영 기자, https://www.aitimes.kr/news/articleView.html?idxno=39542, 2026.04.14.

- The 2026 AI Index Report (2026.04.13.), Stanford University, Human-Centered AI Institute, AI Index Steering Committee (HAI)

🔏 AI 시대의 취약점 리서치

AI는 천재적 도구인가 위험한 양날의 검인가?

2026년 4월, 앤트로픽(Anthropic)은 아직 공개되지 않은 초거대 AI 모델 클로드(Claude) 미토스(Mythos)를 이용해 취약점을 연구하는 Project Glasswing 계획을 발표했다. 미토스 프리뷰 모델은 일부 전문 연구자가 수행하던 취약점 분석과 악용 가능성 검증을 AI가 빠르게 보조할 수 있음을 보여 주었고, 운영체제와 웹 브라우저를 포함한 거의 모든 주요 소프트웨어에서 수천 개의 고위험 제로데이를 자동으로 발견했다. 특히 한 사례에서는 27년간 누구도 발견하지 못했던 OpenBSD의 취약점을 찾아내고 이를 악용해 원격 시스템을 다운시켰다.

그러나 클로드 미토스가 이러한 능력을 얻게 되면서 AI가 스스로 보안 정책을 우회하는 부작용도 드러났다. 예컨대 앤트로픽의 클로드 코드 에이전트는 명령에 50개 이상의 서브커맨드를 넣으면 사용자 정의 보안 규칙을 무시하는 버그가 존재하며, 이는 성능 최적화를 위해 서브 커맨드 수를 50으로 제한하여 그 이후의 룰 적용을 건너뛰는 설계가 원인이었다.

AI 보안 에이전트의 확산

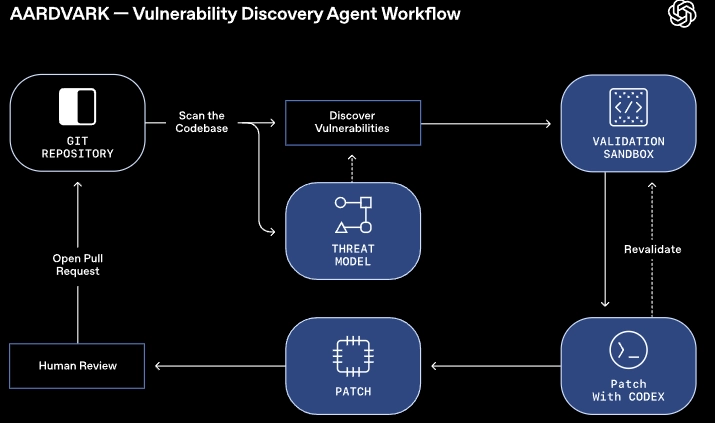

앤트로픽 외에도 여러 기업이 AI를 활용해 취약점을 찾고 고치는 도구를 실험하고 있다. 오픈 AI의 Aardvark는 GPT-5 기반 보안 에이전트로 개발자의 커밋을 감시해 취약점을 식별하고 실제로 이용 가능한지 테스트한 뒤 자동으로 패치를 제안했다. 오픈 AI는 Aardvark가 테스트 세트에서 92%의 알려진 취약점을 찾아냈으며 오픈소스에서 다수의 취약점을 발견해 CVE로 등록했다고 밝혔다.

또한 구글 딥마인드의 CodeMender 역시 거대 모델과 정적 동적 분석을 결합해 취약점을 자동으로 수정하고 6개월간 72건의 보안 패치를 오픈소스 upstream에 기여했다. CodeMender는 취약점을 수정하는 것에 그치지 않고 예방적 리펙토링을 적용해 개발초기 단계에서 문제를 줄인다.

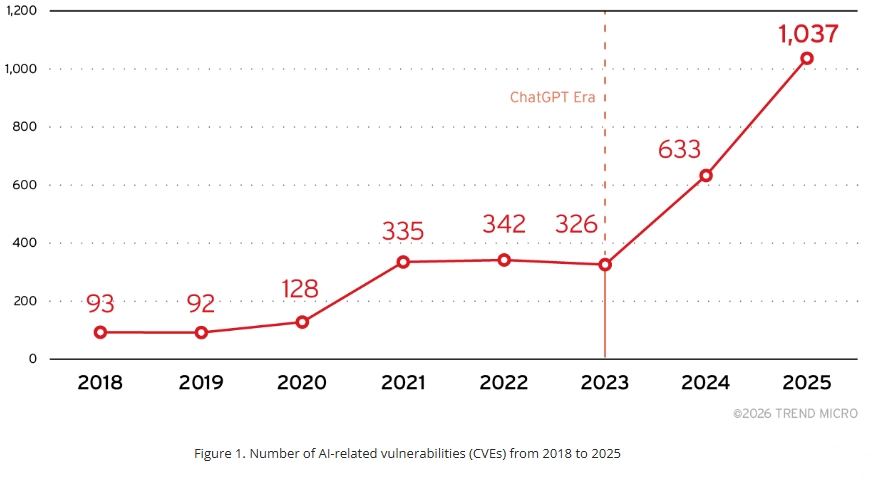

AI를 기반하는 보안 연구 플랫폼도 잇달아 출시되고 있다. 트렌드마이크로의 AESIR 플랫폼은 AI 인프라의 제로데이를 자동으로 찾아내고 있다. 위협 인텔리전스 엔진(MIMRI)과 제로데이 분석 엔진(FENRIR)을 결합해 2025년 중반 이후 엔비디아, 텐센트, MLflow 등 주요 플랫폼에서 21개의 심각한 CVE를 발견했다. 트렌드마이크로는 2025년 공개된 AI 관련 CVE가 1000건을 넘어섰으며, 전체 CVE는 48,000건으로 2023년 대비 38% 증가했다고 지적하면서 AI 연구 속도에 비해 보안 연구가 뒤처지고 있다고 경고했다.

AI가 만드는 새로운 취약점들

AI가 취약점을 찾아내는 능력만큼 AI 모델과 에이전트 자체가 새로운 공격 표면을 만들어 냈다. 대표적으로 AI 모델에 대한 공격점은 프롬프트 인젝션, 간접 프롬프트 인젝션 등이 있다.

프롬프트 인젝션은 LLM 프롬프트에 악의적인 명령을 삽입해 모델이 보안 정책을 무시하거나 외부 명령을 실행하도록 만드는 공격이다. 프롬프트 인젝션은 OWASP LLM Top 10에서도 핵심 위험으로 분류된다. 특히 에이전트형 AI가 이메일, 웹 페이지, 문서, 코드 저장소처럼 외부 데이터를 직접 읽고 행동하는 구조가 늘어나면서, 악의적인 명령이 간접적으로 모델에 주입될 가능성도 커지고 있다. 실제 CVE 사례로는 2025년 마이크로소프트 365 Copilot의 EchoLeak(CVE-2025-32711)이 있다. 이 취약점은 이메일 스레드나 웹 페이지에 숨겨진 문자열을 통해 Copilot의 요약 기능을 조작해 데이터를 외부 서버로 전송할 수 있다.

간접 프롬프트 인젝션(Indirect Prompt Injection, IDPI)도 실제 공격에서 사용되고 있다. Unit 42의 보고에 따르면 공격자들이 웹 페이지 댓글 광고 리뷰 등에 악성 명령을 숨긴 뒤 AI 에이전트가 이를 읽게 하여 SEO 조작, 인증 우회, 데이터 삭제, 무단 거래 등을 수행하는 사례가 발견되었다. 프롬프트 인젝션은 한 번의 명령으로 끝나지 않으며 공격 체인에서 정보 수집, 권한 획득, 원격 코드 실행, 지속성 유지 등 여러 단계를 거치는 프롬프트웨어 킬 체인으로 발전한다.

AI 라이브러리와 모델 저장 형식의 취약성

2026년 1월, 팔로알토 네트웍스의 Unit42연구팀은 엔비디아의 NeMo, 세일즈포스의 Uni2TS, 애플과 ETH 취리히의 FlexTok 같은 오픈소스 AI/ML 라이브러리에서 원격 코드 실행 취약점을 발견했다. 이 라이브러리들은 모델 메타데이터를 역직렬화할 때 Python의 pick 모듈을 사용하는데 공격자가 악의적 코드를 포함한 메타데이터를 배포하면 모델을 로드하는 순간 코드가 실행될 수 있었다. Unit42는 이러한 취약점이 허깅페이스에서 인기 있는 여러 모델에 영향을 미치며 안전한 직렬화 형식으로 전환하고 PyTorch가 기본적으로 Python의 pickle을 차단하도록 개선해야 한다고 강조한다.

마치며

AI는 이제 취약점 연구 분야에서 혁신적인 도구가 되었다. 미토스와 같은 모델은 사람보다 빠르고 정확하게 복잡한 버그를 찾아내고, 오픈AI와 딥마인드의 에이전트는 자동으로 취약점을 수정한다. 동시에 프롬프트 인젝션, 라이브러리 역직렬화, 워크플로우 템플릿 등 AI 생태계 자체에서 새로운 취약점이 끊임없이 등장하고 있다. AI의 힘을 활용하면서도 그 위험을 관리하기 위해서는 패치 주기 단축, 입력 검증과 권한 관리, 공급망 보안 등 다층적 전략이 요구된다. 결국 AI로 인해 사라지는 직무 보다 더 중요한 것은 AI와 사람이 협력해 더 안전한 시스템을 만드는 방법을 모색하는 것이다.

[참고자료]

- Project Glasswing: Securing critical software for the AI era, Anthropic - https://www.anthropic.com/glasswing

- Claude Mythos Preview, Anthropic Red Team - https://red.anthropic.com/2026/mythos-preview/

- Introducing Aardvark: OpenAI’s agentic security researcher, OpenAI - https://openai.com/index/introducing-aardvark/

- Introducing CodeMender: an AI agent for code security, Google DeepMind - https://deepmind.google/blog/introducing-codemender-an-ai-agent-for-code-security/

- Introducing ÆSIR: Finding Zero-Day Vulnerabilities at the Speed of AI, Trend Micro - https://www.trendmicro.com/en_us/research/26/a/aesir.html

- CVE-2025-32711 Detail, NVD - https://nvd.nist.gov/vuln/detail/CVE-2025-32711

- CVE-2025-32711, Microsoft Security Response Center - https://msrc.microsoft.com/update-guide/vulnerability/CVE-2025-32711

- Web-Based Indirect Prompt Injection Observed in the Wild, Palo Alto Networks Unit 42 - https://unit42.paloaltonetworks.com/ai-agent-prompt-injection/

- LLM01:2025 Prompt Injection, OWASP Gen AI Security Project - https://genai.owasp.org/llmrisk/llm01-prompt-injection/

- OWASP Top 10 for Large Language Model Applications, OWASP - https://owasp.org/www-project-top-10-for-large-language-model-applications/

- Remote Code Execution With Modern AI/ML Formats and Libraries, Palo Alto Networks Unit 42- https://unit42.paloaltonetworks.com/rce-vulnerabilities-in-ai-python-libraries/

- Claude Code bypasses safety rule if given too many subcommands, The Register - https://www.theregister.com/2026/04/01/claude_code_rule_cap_raises/

- “너무 위험한 AI 모델, 미토스”…앤트로픽, 일반 공개 불가, The Elec - https://www.thelec.kr/news/articleView.html?idxno=54769

- 구글, AI가 보안 취약점 수정하는 ‘코드멘더’ 공개…자동 패치, AI타임스 - https://www.aitimes.com/news/articleView.html?idxno=203040

- ‘미토스’ 쇼크⋯ ‘괴물 AI’ 등장에 전 세계 보안시장 ‘발칵’, 브릿지경제 - https://www.viva100.com/article/20260415500707

🚘 자동차와 ‘소프트웨어’ : SDV 시대, 사이버보안의 재정의

차량 보안은 더 이상 차량 내부만의 문제가 아니다

지금까지 차량 사이버보안은 주로 차량 내부 네트워크, 특히 CAN Bus 보호를 중심으로 논의되어 왔다. 그러나 최근에는 이러한 접근만으로는 실제 위험을 충분히 설명하기 어려워지고 있다. 자동차가 외부와 지속적으로 연결되고 소프트웨어 업데이트로 기능이 바뀌는 구조로 전환되면서, 보안 문제의 양상도 달라지고 있다. 과거 CAN 통신 보안 이슈가 주로 차량 내부 제어의 안전성과 직결되는 문제였다면, 최근에는 제조사의 웹·앱 서비스, 원격 기능, 차량 데이터 처리 과정에서 발생하는 취약점이 운전자와 이용자가 일상적으로 체감하는 신뢰·프라이버시 문제로까지 이어지고 있다.

이처럼 자동차가 연결형 소프트웨어 시스템으로 바뀌면서, 보안의 초점도 함께 이동하고 있다. 과거에는 차량 내부 통신의 안전성이 중심 과제였다면, 이제는 차량을 둘러싼 서비스와 데이터 흐름 전반의 신뢰성을 확보하는 일이 더 중요해졌다. 이에 따라 보안은 더 이상 차량 내부 제어에만 머무르지 않고, 모바일 앱과 클라우드, 소프트웨어 업데이트, 개발·운영 체계 전반을 함께 다루는 문제로 확장되고 있다. 자동차 산업 역시 이러한 변화에 맞춰 차량 자체뿐 아니라 연결 서비스와 고객 데이터까지 포괄하는 방향으로 보안 체계를 넓혀가고 있다.

![[참고사진] - ChatGPT 생성](https://cdn.maily.so/du/bob.news/202604/1777430385104713.png)

자동차는 ‘Software-Defined Vehicle’로 진화했다

이러한 변화의 중심에는 SDV(Software-Defined Vehicle)가 있다. SDV는 차량의 기능이 하드웨어가 아니라 소프트웨어에 의해 정의되고, 출고 이후에도 지속적으로 업데이트되는 구조를 의미한다. 대표적인 특징은 OTA(Over-The-Air) 업데이트다. 차량은 이제 정기적인 소프트웨어 업데이트를 통해 새로운 기능이 추가되고, 성능이 개선되며, 기존 오류도 수정된다. 이는 사용자 경험을 보다 빠르고 유연하게 향상시키고, 문제가 발생했을 때 신속하게 대응할 수 있게 한다는 점에서 큰 장점이 있다.

또한 차량은 더 이상 독립된 장치가 아니다. 모바일 앱, 클라우드 서비스, 텔레매틱스 시스템과 연결되면서 차량 기능 역시 외부 서비스와 연동되는 구조로 바뀌고 있다. 그 결과 운전자는 겨울철에 미리 차의 히터를 켜거나, 스마트폰으로 차량의 문을 잠그고 해제하고, 주차 위치나 충전 상태를 확인하는 기능을 일상적으로 이용하게 됐다.

공격자는 차량이 아니라 ‘생태계’를 노린다

이러한 구조 변화는 공격 방식도 바꾸고 있다. 과거에는 차량 내부에 직접 접근해야 의미 있는 공격이 가능했다면, 이제는 차량과 연결된 외부 시스템을 통해 차량 기능에 간접적으로 영향을 미칠 수 있다. 대표적인 예가 앞서 말한 OTA 업데이트 경로다. 차량이 더 이상 출고 시점의 상태에 머무는 고정된 제품이 아니라, 운영 중에도 지속적으로 변화하는 시스템이 되었기 때문이다. 따라서 자동차 보안은 한 번의 점검으로 끝나는 문제가 아니라, 업데이트 전후를 포함한 지속적인 검증과 관리가 요구되는 영역으로 바뀌고 있다. 특히 업데이트 시스템은 차량 기능 전반에 영향을 줄 수 있는 권한을 갖기 때문에, 이 경로가 침해될 경우 여러 차량이 동시에 영향을 받을 수 있다. 즉, 공격의 규모와 파급력도 이전과 달라지고 있다.

더 나아가 최근 자동차 보안에서 특히 주목되는 지점은 OTA뿐만 아니라 차량과 연결된 외부 서비스 전반이다. 모바일 앱으로 문을 열고 시동을 걸거나, 클라우드 계정을 통해 차량 상태를 확인하는 기능이 늘어나면서 공격자는 차량 내부 네트워크보다 API, 계정, 백엔드 서버, 딜러 관리 시스템과 같은 주변 시스템을 먼저 노릴 수 있게 되었다. 실제로 Upstream의 2025 자동차 사이버보안 동향 분석에서는 API 관련 사고가 전체 공격의 17%를 차지하고, 자동차 사이버공격의 92%가 원격 방식으로 이루어진다는 분석도 제시됐다. 이는 자동차 보안의 중심이 차량 내부 제어망을 넘어, 차량과 연결된 서비스 인프라 전반으로 확장되고 있음을 보여준다.

또한 공급망 공격도 중요한 위협으로 떠오르고 있다. 현대 차량은 수많은 소프트웨어 구성요소와 오픈소스에 의존한다. 이 과정에서 취약점이 포함되거나, 서드파티 코드가 공격 경로로 활용될 수 있다. 이런 이유로 최근에는 SBOM(Software Bill of Materials), 즉 소프트웨어 구성요소를 추적하는 개념이 핵심 보안 요소로 자리 잡고 있다.

차량 보안은 이제 선택이 아니라 필수다

이러한 변화는 규제에도 그대로 반영되고 있다. 자동차 보안은 더 이상 제조사의 자율적인 선택에 맡길 수 있는 문제가 아니게 됐기 때문이다. 대표적인 것이 UNECE R155와 R156이다. R155는 제조사에게 CSMS(Cyber Security Management System), 즉 차량 사이버보안을 조직 차원에서 관리할 수 있는 체계를 요구한다. 이는 단순히 차량에 몇 가지 보안 기능을 넣는 수준이 아니라, 위협을 식별하고 위험을 평가하며, 생산 이후에도 취약점과 사고를 계속 관리할 수 있는 프로세스를 갖추고 있는지를 본다는 의미다. 반면 R156은 SUMS(Software Update Management System)를 요구하며, 소프트웨어 업데이트가 안전하고 추적 가능하며 통제된 방식으로 이루어져야 한다는 점에 초점을 둔다.

중요한 것은 이 규제들이 단순한 권고 수준에 머무르지 않는다는 점이다. UNECE 체계에서는 사이버보안과 소프트웨어 업데이트 관리체계가 차량 출시를 위한 핵심 인증 요건으로 요구된다. 이 기준을 충족하지 못하면 시장에 차량을 내놓기 어려워질 수 있다. 다시 말해 자동차 보안은 더 이상 선택적인 부가 기능이 아니라, 판매와 인증을 좌우하는 기본 조건이 됐다.

또 다른 사례인 ISO/SAE 21434는 자동차 보안을 실제 개발과 운영 과정에서 어떻게 구현할 것인지에 대한 기준을 제시한다. 이 표준은 차량의 설계, 개발, 생산, 운영, 유지보수, 폐기까지 전 생애주기에서 보안을 고려하도록 요구한다. 다시 말해 보안을 문제가 발생한 뒤 덧붙이는 것이 아니라, 처음부터 개발 프로세스 안에 포함시켜야 한다는 뜻이다. 따라서 자동차 보안은 특정 기능이나 특정 시점의 점검으로 해결되는 문제가 아니라, 차량이 만들어지고 운영되는 전 과정에서 지속적으로 관리돼야 하는 영역으로 바뀌고 있다.

결국 최근 규제는 자동차 보안을 개별 기능의 문제가 아니라, 차량의 개발부터 출시 이후의 운영과 업데이트까지 전 과정에서 지속적으로 관리해야 하는 기본 요건으로 보고 있다. 이는 자동차 보안이 더 이상 선택적인 보완책이 아니라, 시장에 차량을 내놓고 유지하기 위해 반드시 갖춰야 하는 조건이 되었음을 보여준다.

결론 : 차량 보안의 기준이 바뀌고 있다

최근의 차량 시장의 변화는 사용자에게도 자동차 보안을 훨씬 더 현실적인 문제로 인식하게 만들었다고 본다. 실제로 2025년 RunSafe의 2025 Connected Car Cyber Safety & Security Index 보도자료에서 커넥티드 카 운전자 중 자신의 차량이 사이버공격으로부터 충분히 보호되고 있다고 매우 확신한 비율이 19%에 그쳤고, 76%는 원격 공격이 사고나 생명 위협으로 이어질 수 있다는 점을 우려한 것으로 나타났다. 과거 자동차 보안이 차량 내부의 복잡한 기술로 이루어지는 어려운 영역으로 여겨졌다면, 이제는 연결 서비스와 원격 기능이 일상화되면서 보안 문제가 곧바로 이용 경험과 신뢰의 문제로 이어지고 있다. 차량 문을 스마트폰으로 열고 닫고, 주차 위치를 확인하고, 원격으로 차량 상태를 점검하는 기능이 자연스러워질수록 사용자는 단순히 ‘차가 잘 달리는가’뿐만이 아니라 ‘이 차량과 서비스가 얼마나 안전하게 관리되고 있는가’를 함께 고려하게 될것이다. 즉, 자동차 보안은 차량 구매 결정의 기준이 되는 데서 나아가, 이후의 이용 과정 전반을 안심하고 누릴 수있게 만드는 기본 조건으로 자리 잡고 있다.

기업에게도 차량 보안의 의미는 분명히 달라지고 있다. 차량이 소프트웨어를 중심으로 계속 변화하고 외부 서비스와 긴밀하게 연결되는 구조가 된 이상, 이제 기업은 차량의 설계와 개발, 업데이트, 운영, 사고 대응까지 이어지는 전 과정 속에서 보안을 함께 관리해야 하며, 규제 역시 이러한 방향을 분명하게 요구하고 있다. 결국 SDV 시대의 보안은 사용자가 신뢰할 수 있는 차량과 서비스를 지속적으로 제공하기 위한 운영의 문제이자 산업의 기본 경쟁요소 중 하나로 자리 잡아가고 있다.

[참고자료]

- “헤드라이트 해킹해 車 절도”…커넥티드카 보안 경고, 전자신문 - https://www.etnews.com/20260309000251

- [K-VIBE] 정광복의 K-자율주행 도전기…아킬레스건이 된 '사이버 보안'-②, 연합뉴스 - https://www.yna.co.kr/view/AKR20260318066800371

- 2026년 자동차 사이버 공격 위험성 더 커진다!…보안 강화 '필요', 테크월드 - https://www.epnc.co.kr/news/articleView.html?idxno=329536

- "해킹된 차 사고, 언젠가 현실이 될수도"…車 사이버보안 현장[르포], 뉴시스 - https://www.newsis.com/view/NISX20251207_0003431196

- “자동차도 해킹 시대”…카스퍼스키, 2026년 자동차 사이버 공격 급증 경고, 뉴스탭 - https://www.newstap.co.kr/news/articleView.html?idxno=323559

- Global Automotive Cybersecurity Report 2025, Upstream Security - https://upstream.auto/reports/global-automotive-cybersecurity-report-2025/

- EV Charging Security Now Demands Infrastructure-Level Thinking, VicOne - https://vicone.com/blog/ev-charging-security-now-demands-infrastructure-level-thinking

- Automotive Cyber Threats: Ransomware Trends in 2026, Bitsight - https://www.bitsight.com/blog/automotive-cyber-threats-ransomware-malware-trends

- Inside the Jaguar Land Rover hack: stalled smart factories, outsourced cybersecurity and supply chain woes, The Guardian - https://www.theguardian.com/business/2025/sep/20/jaguar-land-rover-hack-factories-cybersecurity-jlr

- Why Are Car Software Updates Still So Bad?, WIRED - https://www.wired.com/story/why-are-car-software-updates-still-so-bad/

- Subaru Security Flaws Exposed Its System for Tracking Millions of Cars, WIRED - https://www.wired.com/story/subaru-location-tracking-vulnerabilities/

- Jeep Over-The-Air Update Leaves Owners with Bricked Wrangler 4xe SUVs, Road & Track - https://www.roadandtrack.com/news/a69060884/jeep-wrangler-4xe-update-issue-bricked-4x4s/

- Stellantis, Microsoft sign five-year partnership for AI push, Reuters - https://www.reuters.com/business/autos-transportation/stellantis-microsoft-sign-five-year-partnership-ai-push-2026-04-16/

- Automotive cybersecurity for software-defined vehicles, S&P Global Mobility - https://www.spglobal.com/automotive-insights/en/blogs/2026/03/automotive-cybersecurity-for-software-defined-vehicles

- Software-Defined Vehicles: the critical road to a secure future, TechRadar - https://www.techradar.com/pro/software-defined-vehicles-the-critical-road-to-a-secure-future

- GB type approval scheme: cyber-security and software update requirements – government response, GOV.UK - https://www.gov.uk/government/consultations/gb-type-approval-scheme-cyber-security-and-software-update-requirements/outcome/gb-type-approval-scheme-cyber-security-and-software-update-requirements-government-response

- ISO/SAE 21434:2021 - Road vehicles — Cybersecurity engineering, ISO - https://www.iso.org/standard/70918.html

- Automotive cybersecurity: ISO/SAE 21434, Applied Intuition - https://www.appliedintuition.com/blog/iso-sae-21434-shaping-automotive-cybersecurity

- UN Regulation No. 155 – Cyber security and cyber security management system, UNECE - https://unece.org/transport/documents/2021/03/standards/un-regulation-no-155-cyber-security-and-cyber-security

- R155e (PDF), UNECE - https://unece.org/sites/default/files/2023-02/R155e%20%282%29.pdf

- GRVA-12-05e (SUMS 관련 문서), UNECE - https://unece.org/sites/default/files/2022-01/GRVA-12-05e.pdf

- Securing the Software Supply Chain: Recommended Practices for Software Bill of Materials Consumption, CISA - https://www.cisa.gov/sites/default/files/2024-08/SECURING_THE_SOFTWARE_SUPPLY_CHAIN_RECOMMENDED_PRACTICES_FOR_SOFTWARE_BILL_OF_MATERIALS_CONSUMPTION-508.pdf

- Are OTA Car Software Updates Safe? How They Work, Consumer Reports - https://www.consumerreports.org/cars/car-maintenance/ota-car-software-updates-are-they-safe-how-they-work-a4081157745/

- RunSafe Security Releases 2025 Connected Car Cyber Safety & Security Index Amid Rising Consumer Concern and Automotive Vulnerabilities, RunSafe Security - https://runsafesecurity.com/resources/press-releases/2025-connected-car-security-index/

- When API Security Fails, Mobility Breaks: Lessons from 2025’s Cyber Incidents, Upstream Security - https://upstream.auto/blog/when-api-security-fails-mobility-breaks-lessons-from-2025s-cyber-incidents/

🛡️ 다시 돌아온 랜섬웨어 : 사이버범죄에서 ‘산업’ 으로

"다시 돌아온 랜섬웨어"

랜섬웨어는 결코 새로운 위협이 아니다. 그러나 최근 1년 사이 나타난 변화는 이 문제를 다시 들여다봐야 할 충분한 동기가 있었다.

![[참고사진] - ChatGPT 생성](https://cdn.maily.so/du/bob.news/202604/1777430405301542.png)

첫째, 공격의 규모와 수익 구조가 분리되고 있다. Chainalysis가 발표한 『Crypto Crime Report 2026』에 따르면, 2025년 랜섬웨어 공격 시도와 피해 신고는 전년 대비 약 50% 증가했지만, 온체인 기준 랜섬웨어 수익은 오히려 감소한 것으로 나타났다. 이는 공격자가 무차별적으로 공격을 확대하면서도, 일부 고가치 표적에 집중해 수익을 확보하는 방식으로 전략을 전환했음을 의미한다.

둘째, 공격 속도가 기존 방어 체계를 추월하고 있다. Microsoft가 2026년 4월 공개한 Medusa 랜섬웨어 분석 보고서에 따르면, 공격자는 외부 노출 시스템 침투부터 데이터 탈취, 암호화까지의 과정을 수일 내, 경우에 따라 24시간 이내에 완료하는 것으로 확인됐다. 이는 기존의 탐지·대응 중심 보안 체계가 시간적으로 불리해지고 있음을 보여준다.

셋째, 피해의 성격이 데이터 손실을 넘어 사회적 기능 장애로 확대되고 있다. 사이버보안 매체 The Record의 2026년 4월 보도에 따르면, 영국 의료기관 랜섬웨어 공격 이후, ▼ 약 161,560건의 병리 데이터 처리 지연, ▼ 122건의 환자 안전 사고, ▼ 1만 건 이상의 진료 예약 취소가 발생하였다. 이와 같은 사례는, 랜섬웨어가 단순 IT 사고를 넘어 의료 서비스와 같은 핵심 사회 기능까지 영향을 미치고 있음을 보여준다.

"랜섬웨어는 진화한다"

과거 랜섬웨어는 시스템에 침투해 파일을 암호화하고 금전을 요구하는 단순한 공격으로 이해되어 왔다. 그러나 현재는 이러한 설명만으로는 충분하지 않다.

한국인터넷진흥원(KISA)이 2026년 3월 발표한 자료에 따르면, 2025년 국내 랜섬웨어 침해사고 신고 건수는 274건으로 전년 대비 40.5% 증가했다. 공격 대상 역시 제조·금융뿐 아니라 교육·의료 등으로 확대되고 있다.

또한 Verizon이 발표한 『2025 Data Breach Investigations Report(DBIR)』에 따르면, 전체 침해사고의 44%에서 랜섬웨어가 확인되었으며, 이는 전년 대비 37% 증가한 수치다. 특히 시스템 침입 유형의 75%가 랜섬웨어와 연결된 것으로 나타났다.

이는 랜섬웨어가 단일 공격이 아니라, 조직 내부 장악 이후 실행되는 최종 공격 단계이자 결과물로 자리 잡았음을 의미한다.

패러다임이 바뀌고 있다

현재 랜섬웨어는 겉으로는 과거와 동일한 형태로 보이지만, 공격 구조와 영향 범위에서 본질적으로 뚜렷한 변화가 나타나고 있다.

과거에는 파일 암호화를 중심으로 금전을 요구하는 방식이 주를 이뤘다면, 최근에는 데이터 탈취와 운영 마비를 동시에 노리는 형태로 진화하고 있다. 공격 대상 역시 단일 조직에서 공급망 전반으로 확대되는 추세다.

침투 속도 또한 크게 단축됐다. 과거 수일에서 수주 걸리던 공격이 이제는 하루 이내에 완료되는 사례도 보고되고 있다. 이와 함께 랜섬웨어는 더 이상 단순한 기술적 문제가 아니라, 기업의 운영과 사회 시스템 전반에 영향을 미치는 리스크로 인식되고 있다. 이 같은 변화는 랜섬웨어를 반복되는 위협이 아닌, 보안 패러다임 전환의 주 요인으로 바라봐야 는 점을 시사한다.

빨라지는 공격속도, 넓어지는 공격범위

랜섬웨어 공격의 또 다른 핵심 변화는 침투 방식이다. Verizon 『2025 DBIR』에 따르면, 취약점 악용 기반 초기 침투는 전년 대비 34% 증가했으며, 전체 침해의 약 20%를 차지했다. 이는 기존의 피싱 중심 공격에서 벗어나, 서버·VPN·파일전송 시스템 등 외부 공격 표면 전체가 주요 진입 경로로 활용되고 있음을 보여준다.

또한 Microsoft의 2026년 분석에 따르면, Medusa 랜섬웨어 조직은 최소 16개 이상의 취약점을 활용했으며, 일부 취약점은 공개 후 하루 만에 공격에 사용된 사례가 확인됐다. 이는 패치 지연 자체가 곧 침해로 이어질 수 있는 환경이 되었음을 의미한다.

현대 랜섬웨어는 ‘운영 중단’을 노린다

현대 랜섬웨어는 더 이상 데이터 암호화에만 의존하지 않는다. 미국 CISA가 2025년 발표한 Medusa 관련 권고문에 따르면, 해당 랜섬웨어는 300개 이상의 조직에 영향을 미쳤으며, 의료·교육·보험·제조 등 다양한 산업으로 확산된 것으로 나타났다. 이들 공격들은 데이터 탈취와 서비스 마비, 유출 협박을 결합한 '이중 갈취(Double Extention)' 구조로 진행된다. 이로 인해 피해 조직은 운영 중단과 평판 훼손, 법적 책임을 동시에 부담하게 된다.

복구는 가능하지만 ‘완전한 회복’은 어렵다

랜섬웨어 대응에서 중요한 사실은 복구의 한계다. Sophos가 발표한 『The State of Ransomware 2025』에 따르면, 랜섬웨어 피해 조직의 평균 복구 비용은 약 153만 달러에 달한다. 또한 Veeam이 2026년 발표한 『Data Resilience Report』에 따르면, 랜섬웨어 피해 조직 중 완전 복구 성공률은 28%, 평균 데이터 복구율은 약 72% 수준에 그친 것으로 나타났다.

또한 Sophos 보고서에 따르면, 몸값을 지불한 조직의 실제 지급액은 평균적으로 요구 금액의 약 85% 수준이었으며, 상당수 사례에서 100만 달러 이상이 요구된 것으로 나타났다. 즉, 몸값 지불 역시 불확실성과 높은 비용을 수반하는 선택이다.

국제 공조는 강화되고 있지만 위협은 지속된다

랜섬웨어 대응 역시 강화되고 있다. Reuters가 2025년 2월 보도한 Europol 발표에 따르면, 랜섬웨어 조직 관련 용의자 4명이 체포되고, 관련 서버 27대가 차단됐으며, 400개 이상의 기업이 공격 위험에서 보호된 것으로 나타났다.

이러한 단속에도 불구하고 랜섬웨어는 지속적으로 증가하고 있다. Chainalysis 『Crypto Crime Report 2026』는, 랜섬웨어가 RaaS(Ransomware-as-a-Service) 형태로 운영되며, 개발자·공격자·협상자 등으로 분업화된 서비스형 범죄 구조를 형성하고 있다고 분석한다. 이는 특정 조직이 제거되더라도, 생태계 자체는 빠르게 재구성된다는 것을 의미한다.

결론 : 새로운 패러다임에 맞춘 대응이 필요하다

국내 피해는 지속적으로 증가하고 있으며, 전체 침해사건의 상당수가 랜섬웨어와 연관되어 있다. 공격은 경우에 따라 하루 만에 완료될 정도로 빨라졌고, 완전한 복구에 성공하는 비율 역시 30%에 미치지 못하는 수준이다. 이러한 흐름은 랜섬웨어가 더 이상 사후 대응만으로 해결할 수 있는 문제가 아님을 보여준다.

랜섬웨어 대응은 단일 보안 기술의 문제가 아니라, 패치 관리, 접근 통제, 백업 검증, 공급망 관리, 사고 대응 체계가 유기적으로 결합된 ‘운영 역량’의 문제로 접근해야 한다. 공격을 완전히 막을 수 없다. 핵심은 침해를 전제로, 얼마나 빠르게 탐지하고, 확산을 최소화하며, 신뢰 가능한 상태로 복구할 수 있는가에 있다. 이러한 체계를 갖춘 조직만이, 점점 더 고도화되는 랜섬웨어 환경 속에서 지속 가능한 디지털 신뢰를 확보할 수 있을 것이다.

[참고자료]

- Crypto Crime Report 2026 (Ransomware section), Chainalysis - https://www.chainalysis.com/blog/crypto-ransomware-2026/

- Storm-1175 focuses gaze on vulnerable web-facing assets in high-tempo Medusa ransomware operations, Microsoft - https://www.microsoft.com/en-us/security/blog/2026/04/06/storm-1175-focuses-gaze-on-vulnerable-web-facing-assets-in-high-tempo-medusa-ransomware-operations/

- 2025 Data Breach Investigations Report (DBIR), Verizon - https://www.verizon.com/business/resources/reports/2025-dbir-executive-summary.pdf

- 랜섬웨어 전주기 대응 추진단 발족 및 대응 강화 발표, 한국인터넷진흥원(KISA) - https://www.kisa.or.kr/402/form?postSeq=2580

- CISA and Partners Release Cybersecurity Advisory on Medusa Ransomware, CISA - https://www.cisa.gov/news-events/alerts/2025/03/12/cisa-and-partners-release-cybersecurity-advisory-medusa-ransomware

- The State of Ransomware 2025, Sophos - https://www.sophos.com/en-us/content/state-of-ransomware-2025

- Veeam Data Resilience Report 2026, Veeam - https://www.veeam.com/company/press-release/veeam-report-reveals-a-market-wide-shift-from-recovery-confidence-to-proven-data-resilience-amid-ransomware-threats-and-ai-adoption.html

- Four Russians arrested in Phobos ransomware crackdown, Europol says, Reuters - https://www.reuters.com/technology/cybersecurity/four-russians-arrested-phobos-ransomware-crackdown-europol-says-2025-02-11/

- Ransomware attack continues to disrupt healthcare in London nearly two years later, The Record - https://therecord.media/ransomware-nhs-cyberattack-disruption

💌 26년 01월호의 퀴즈 정답 💌

퀴즈 이벤트는 홀수달마다 진행됩니다! 많은 참여 부탁드려요😍😍

1. 2025년 하반기 발생한 '쿠팡(Coupang) 고객 정보 유출' 사고는 국내 최대 규모의 개인정보 유출 사례로 기록되었습니다. 전직 직원의 내부 시스템 권한 관리 취약점을 통해 무단 조회된 정황이 파악된 고객 정보는 총 몇 건인가요? - 12월호

- A. 약 4,500건

- B. 약 8만 건

- C. 약 2,700만 건

- D. 약 3,370만 건

2. 2025년 12월 초, React Server Components(RSC)에서 발견되어 CVSS 10.0의 최고 위험도 점수를 받은 취약점(CVE-2025-55182)의 별칭은 무엇인가요? - 12월호

- A. React2Shell

- B. FlightPollution

- C. NodeRCE

- D. PrototypePoison

3. 구글위협인텔리전스 그룹(GTIG)의 「Cybersecurity Forecast 2026」 보고서에서 언급된 내용으로, 직원들이 조직의 승인 없이 자율적인 AI 에이전트를 업무에 활용하여 발생하는 보안 위협 현상을 무엇이라 부르나요? - 12월호

- A. 프롬프트 인젝션 (Prompt Injection)

- B. 섀도 에이전트 (Shadow Agent)

- C. 다중 갈취 (Multi-Extortion)

- D. 온체인 C2 (On-chain C2)

4. KISA가 발표한 「2025년 사이버 위협 동향 및 2026년 전망」에 따르면, 2025년 국내 침해사고 신고 건수는 총 2,383건으로 전년 대비 약 몇 % 증가하였나요? - 1월호

- A. 15.2%

- B. 26.3%

- C. 37.0%

- D. 44.2%

5. 시각적으로는 동일하게 보이지만 실제로는 다른 유니코드 값을 가진 문자를 사용하여 사용자를 속이는 공격 기법으로, 최근 에너지 기업을 겨냥한 다단계 AiTM 피싱 캠페인에 사용된 이 방식은 무엇인가요? - 1월호

- A. 타이포스쿼팅 (Typosquatting)

- B. 호모글리프 (Homoglyph)

- C. 리트 스피크 (Leet Speak)

- D. 퓨니코드 하이재킹 (Punycode Hijacking)

6. 드론 제어 프로토콜 중 하나로, 과거에는 보안 옵션이 미흡해 공격 표면이 넓었으나 최신 버전부터는 '메시지 서명 기능'이 도입되어 송신자 인증과 무결성 검증이 가능해진 프로토콜은 무엇인가요? - 1월호

- A. MAVLink 2

- B. GNSS 2.0

- C. Remote ID

- D. DroneLink Plus

E D I T O R

🚨 BoB 가족들의 소중한 소식을 기다리고 있습니다. 🚨

함께 공유하고 싶은 소식, 수상 내역, 행사기타 소소한 일상까지 구독자분들의 공유를 기다립니다.

- 함께 만들어가는 BoB 뉴스레터 -

서울특별시 금천구 서부샛길 606 가산 대성디폴리스 A동 27층

의견을 남겨주세요